في أواخر شهر أغسطس، اكتشف خبراء كاسبرسكي حملة تصيد احتيالي باستخدام ناقل هجوم غير اعتيادي؛ صورة. وقد استهدفت موجة الخداع هذه مؤسسات عاملة في مجالات البيع بالتجزئة عبر الإنترنت، والتوزيع، والنقل، والخدمات اللوجستية. وكانت غاية المهاجمين السيبرانيين من ذلك سرقة بيانات اعتماد البريد الإلكتروني للشركات من الضحايا المحتملين.

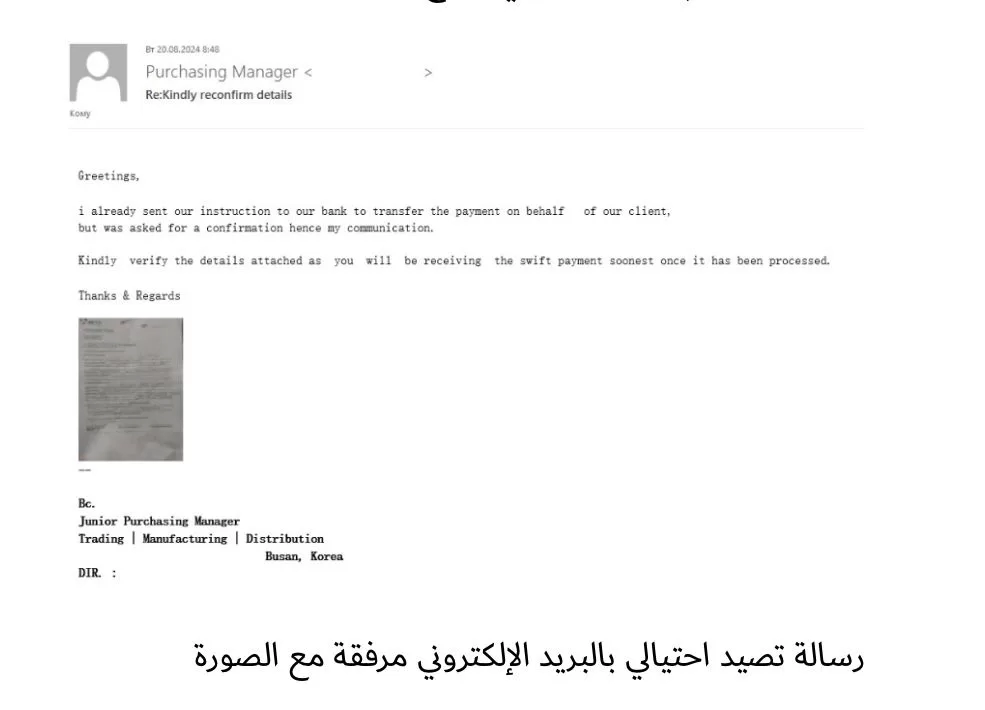

في هذا النوع من عمليات التصيد الاحتيالي، يقوم المجرمون السيبرانيون بإرسال رسائل بريد إلكتروني باللغة الإنجليزية، يدّعون فيها أنهم يمثلون شركة كورية جنوبية. حيث يتظاهر المجرمون بأنهم موظفون في تلك الشركة، ويرسلون رسائل بريد إلكتروني يقولون فيها أنهم أرسلوا تعليمات إلى مصارفهم لتحويل مبالغ مالية. ويرفقون مع رسائلهم للضحايا المحتملين نسخة ممسوحة ضوئياً من الرسالة المزعومة إلى المصرف، ويطلبون منهم مراجعة تفاصيلها. وكما هو شائع في مثل هذه الحيل، يتم التأكيد على ضرورة التصرف بسرعة لضمان استلام المدفوعات في أسرع وقت ممكن.

حول الأمر، علق خبير الأمن السيبراني في كاسبرسكي، رومان ديدينوك، قائلاً: «تكون الصورة في رسائل التصيد الاحتيالي هذه غير واضحة المعالم، وهذا ما يعتمد عليه المجرمون. فحتى وإن لم يكن المرء بانتظار رسالة بريد إلكتروني، فقد يشعر بالفضول لفتح الرسالة والتعرف على التفاصيل. لكن في الحقيقة، تُخفي الصورة رابط تصيد احتيالي. فإذا ما قام المستخدمون بالنقر على زر المسح، فسيتم توجيههم إلى رابط زائف يشابه خدمة مشاركة الملفات من Adobe، حيث يُطلب منهم إدخال بيانات الاعتماد لحساب بريدهم الإلكتروني العائد للشركة من أجل الوصول إلى المستند. وعلى كل حال، لا ينبغي فعل هذا أبداً، وإلا فإن هذه المعلومات ستجد طريقها إلى مجرمي الإنترنت.»

لتفادي الوقوع ضحية لمثل هجمات التصيد الاحتيالي هذه، تشدد كاسبرسكي نصيحتها للمستخدمين بعدم الثقة في رسائل البريد الإلكتروني القادمة من عناوين غير معروفة، وبالأخص عندما يتعلق الأمر بالبيانات السرية، والمعاملات المالية، والمرفقات المشبوهة، حتى وإن بدا أن البريد الإلكتروني وارد من مؤسسة تتمتع بسمعة حسنة ظاهرياً. كما وتوصي كاسبرسكي الشركات بتثبيت حل أمني موثوق به يتولى وضع هذا النوع من الرسائل في سلة البريد العشوائي تلقائياً، مثل حل Kaspersky Secure Mail Gateway، وتنصح أيضاً بإجراء تدريبات أمن سيبراني للموظفين بانتظام، لتعليمهم كيفية تمييز أساليب الهندسة الاجتماعية